С каждым днем важность обеспечения безопасности данных в интернете увеличивается. Однако не всегда легко понять, как лучше защитить свою информацию от различных угроз. Один из наиболее надежных и популярных способов обеспечить безопасность своей информации - это использование аутентификации.

Аутентификация - это процесс проверки подлинности пользователя перед предоставлением доступа к защищенным данным. Она позволяет установить, что пользователь является тем, за кого он себя выдает, и имеет права на доступ к определенной информации.

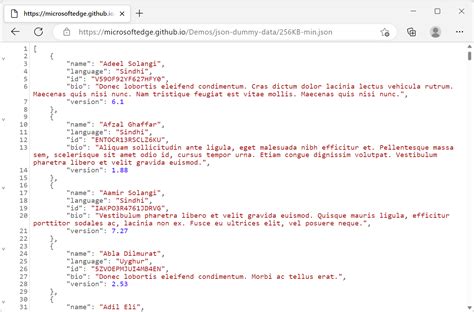

Обилие различных способов аутентификации позволяет выбрать наиболее подходящий вариант для вашего проекта. Одним из таких способов является аутентификация с использованием JSON.

JSON (JavaScript Object Notation) - это легко читаемый формат обмена данными. Он широко используется в веб-разработке для передачи и хранения данных. Комбинирование JSON с механизмами аутентификации может обеспечить надежность и безопасность доступа к вашим данным.

В этой статье мы рассмотрим, как можно создать аутентификацию JSON и какие преимущества она может принести вам и вашему проекту. Узнаем, как эффективно защищать информацию и предоставлять доступ только авторизованным пользователям.

Значение аутентификации JSON в веб-приложении: обеспечение безопасности и идентификация данных

Аутентификация JSON - это процесс проверки подлинности JSON-объектов, передаваемых между клиентской и серверной частями веб-приложения. Она позволяет идентифицировать и проверить, что данные отправлены именно от авторизованного пользователя или системы, а не от злоумышленника. Без аутентификации JSON, данные могут быть подвержены подделке или изменению, что может привести к серьезным проблемам безопасности и уязвимостям веб-приложения.

Аутентификация JSON обеспечивает надежную идентификацию отправителя и гарантирует целостность и подлинность данных. Это особенно важно при обмене конфиденциальной информацией, такой как логины, пароли, персональные данные и т.д. Аутентификация JSON устанавливает доверительный контекст между клиентом и сервером, что позволяет предотвратить возможность манипуляции данными и повысить уровень безопасности веб-приложения.

Применение аутентификации JSON в веб-приложении обеспечивает защиту от множества угроз, таких как подделка запросов, атаки перехвата данных и подмены идентификаторов. Важно осознавать, что без аутентификации JSON, веб-приложение может стать уязвимым для атак и несанкционированного доступа. Поэтому внедрение аутентификации JSON является ключевым шагом в разработке безопасных и надежных веб-приложений.

Основополагающие принципы протокола аутентификации JSON

В данном разделе мы рассмотрим ключевые принципы протокола аутентификации, специфически разработанного для работы с данными в формате JSON. Протокол основывается на использовании уникальных механизмов, позволяющих подтвердить подлинность и достоверность передаваемой информации. Благодаря этому, авторизованные пользователи получают доступ к конкретным ресурсам и функциональным возможностям, в то время как неавторизованным лицам доступ к таким данным запрещается.

- Использование криптографических методов: Аутентификация JSON основана на эффективном применении криптографических примитивов, включая хэширование, шифрование и цифровую подпись. Использование данных методов позволяет гарантировать целостность и конфиденциальность передаваемой информации, а также защищает ее от несанкционированного доступа.

- Уникальный идентификатор сессии: Для каждой установленной сессии аутентификации JSON генерируется уникальный идентификатор, который является основой для проверки сессии на протяжении всей ее действительности. Идентификатор хранится на стороне сервера и связывается с данными пользователя, обеспечивая безопасность и индивидуальность сессии.

- Многоуровневая система разрешений: Аутентификация JSON предоставляет гибкую систему разграничения доступа к ресурсам, которая базируется на принципе наименьших привилегий. Каждому авторизованному пользователю назначаются определенные права и роли, которые ограничивают его доступ только к установленным сущностям, основываясь на иерархии разрешений.

- Логирование и мониторинг: Одним из важных принципов аутентификации JSON является подробное логирование всех активностей, связанных с авторизацией и аутентификацией пользователей. Это упрощает процесс отслеживания и анализа произошедших событий, а также позволяет быстро реагировать на возможные угрозы безопасности.

- Использование требований к сложности пароля: Аутентификация JSON ставит перед пользователями требования к сложности пароля, что включает минимальное количество символов, наличие цифр, специальных символов и различных регистров. Это повышает уровень надежности и затрудняет попытки взлома аккаунта.

Ознакомление с основными принципами аутентификации JSON позволит понять ее преимущества и правильно применять в собственных проектах, обеспечивая надежную защиту данных и конфиденциальность пользователей.

Аутентификация JSON: Распространенные подходы

В данном разделе мы рассмотрим несколько популярных методов обеспечения безопасности и аутентификации при работе с JSON. На протяжении последних лет было разработано несколько подходов, каждый из которых предоставляет свои преимущества и набор функциональных возможностей. В зависимости от ваших потребностей и требований, вы можете выбрать наиболее подходящий метод аутентификации JSON и обеспечить надежную защиту своих данных.

| Метод | Описание |

|---|---|

| JWT (JSON Web Token) | JWT является одним из самых популярных методов аутентификации JSON. Он представляет собой компактную и автономную форматированную структуру данных, которая может быть передана между двумя сторонами в качестве JSON объекта. JWT использует цифровую подпись или шифрование для обеспечения аутентичности и целостности данных. |

| OAuth | OAuth - это открытый протокол авторизации, который позволяет пользователям предоставлять доступ к своим данным на сторонних платформах без необходимости передавать свои учетные данные. Вместо этого пользователь предоставляет авторизацию с использованием токена доступа. |

| Basic Authentication | Basic Authentication - это простой метод аутентификации, который использует комбинацию имени пользователя и пароля для проверки подлинности пользователя. Все данные передаются в заголовке запроса в формате Base64. |

| Token-based Authentication | Token-based Authentication - это метод, предоставляющий аутентификацию на основе токена. При успешной аутентификации сервер создает уникальный токен, который затем передается клиенту. Клиент передает этот токен в каждом последующем запросе для подтверждения своей аутентичности. |

Выбор метода аутентификации JSON зависит от вашей конкретной ситуации и требований к безопасности. Важно учесть такие факторы, как уровень защищенности, удобство использования и совместимость с уже существующими системами. Используя эти подходы, вы можете создать безопасную аутентификацию JSON для защиты своих данных.

Основные этапы реализации JSON-авторизации в веб-приложении

Шаг 1: Установка библиотеки для работы с JSON-авторизацией

Первым шагом на пути к созданию аутентификации JSON является установка соответствующей библиотеки на вашем веб-сервере. Эта библиотека позволит вам легко и безопасно работать с JSON-токенами и управлять процессом аутентификации в веб-приложении.

Шаг 2: Создание механизма генерации и проверки токенов

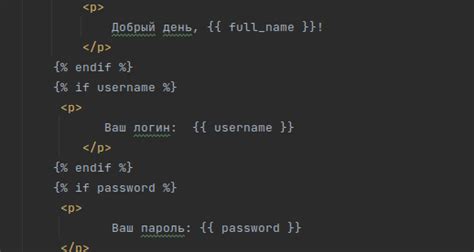

Вторым шагом является создание механизма, который будет ответственным за генерацию и проверку JSON-токенов. Этот механизм будет использовать установленную библиотеку для работы с JSON и будет реализовывать необходимую логику на вашем веб-сервере.

Шаг 3: Интеграция аутентификации в веб-приложение

Последним шагом является интеграция механизма аутентификации JSON в ваше веб-приложение. Это включает в себя настройку маршрутов, обработку запросов и установку прав доступа к защищенным ресурсам вашего приложения. Помните о безопасности и рассмотрите возможность включения дополнительных функций, таких как двухфакторная аутентификация или ограничение числа неудачных попыток входа.

Следуя этим шагам, вы сможете создать надежный и безопасный механизм аутентификации JSON для вашего веб-приложения. Не забывайте о регулярном обновлении и аудите своего механизма аутентификации для поддержания его эффективности и безопасности в долгосрочной перспективе.

Основные принципы обеспечения безопасности при использовании аутентификации в формате JSON

- Использование сильных алгоритмов шифрования: Правильный выбор алгоритмов шифрования играет важную роль в обеспечении безопасности. Рекомендуется использовать сильные алгоритмы шифрования, такие как AES или RSA, которые обеспечивают достаточно высокий уровень защиты.

- Ограничение доступа к аутентификационным данным: Для предотвращения несанкционированного доступа к аутентификационным данным необходимо установить строгие права доступа. Рекомендуется использовать различные уровни доступа и ограничить доступ только соответствующим лицам или системам.

- Регулярное обновление паролей и ключей: Регулярное обновление паролей и ключей играет важную роль в обеспечении безопасности аутентификации. Пароли и ключи должны быть достаточно сложными и уникальными, а также регулярно меняться для предотвращения возможных атак.

- Защита от атак перебора: Для обеспечения безопасности аутентификации JSON необходимо предусмотреть механизмы защиты от атак перебора, таких как блокировка учетной записи на определенное время после нескольких неудачных попыток ввода пароля.

- Мониторинг и журналирование: Регулярный мониторинг и журналирование событий в системе аутентификации JSON позволяют быстро обнаружить и предотвратить возможные атаки или нарушения безопасности. Важно следить за необычной активностью или подозрительными попытками доступа.

При соблюдении данных рекомендаций можно обеспечить более высокий уровень безопасности при использовании аутентификации в формате JSON. Однако, помимо указанных принципов, всегда рекомендуется следить за последними тенденциями и рекомендациями в области безопасности, чтобы быть в курсе новых угроз и способов их предотвращения.

Вопрос-ответ

Как создать аутентификацию JSON?

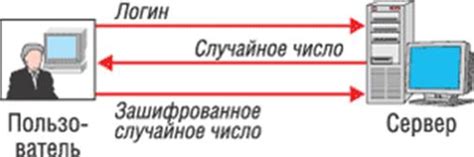

Для создания аутентификации JSON можно использовать различные методы, в том числе HMAC, JWT, OAuth и другие. Один из самых распространенных способов - использование HMAC (hash-based message authentication code). Для этого нужно сгенерировать случайный секретный ключ, который будет известен только серверу и клиенту. Затем, при каждом запросе на сервер, клиент должен добавить в заголовок запроса хэш секретного ключа и содержимого JSON-объекта. Сервер при получении запроса сравнивает хэш, вычисленный на основе полученной строки и секретного ключа, с хэшем, отправленным в запросе. Если значения совпадают, то аутентификация проходит успешно.

Какой метод аутентификации JSON лучше использовать?

Выбор метода аутентификации JSON зависит от конкретных требований проекта. Если необходима простая и быстрая аутентификация, можно использовать HMAC. Если требуется более сложная и гибкая система, рекомендуется рассмотреть варианты JWT или OAuth. JWT (JSON Web Token) позволяет создавать токены, в которых закодированы данные аутентификации, а OAuth предоставляет механизм авторизации через сторонний сервис. В итоге, нужно выбрать метод, который лучше всего соответствует требованиям проекта и обеспечивает нужный уровень безопасности.

Какие преимущества и недостатки у HMAC аутентификации JSON?

HMAC аутентификация JSON имеет свои преимущества и недостатки. К преимуществам можно отнести простоту реализации и малое количество требуемых ресурсов. HMAC также обеспечивает хороший уровень безопасности при правильной настройке. Однако, недостатком HMAC является необходимость обмениваться секретным ключом между клиентом и сервером, что может быть проблематично в некоторых случаях. Также HMAC не предоставляет механизма авторизации и возможности отзыва токена.

Что такое JWT и как использовать его для аутентификации JSON?

JWT (JSON Web Token) - это стандарт, который позволяет создавать токены для аутентификации и авторизации в формате JSON. JWT состоит из трех частей: заголовка, полезной нагрузки (payload) и подписи. В заголовке указывается алгоритм шифрования и тип токена. В полезной нагрузке содержатся данные, такие как идентификатор пользователя, срок действия и другая информация. Подпись представляет собой хэш, созданный на основе заголовка, полезной нагрузки и секретного ключа. Для использования JWT для аутентификации JSON, клиент должен получить токен после успешного входа в систему и включить его в каждый запрос в заголовке. Сервер в свою очередь должен проверять подпись токена для аутентификации пользователя.

Какие методы можно использовать для создания аутентификации JSON?

Для создания аутентификации JSON можно использовать различные методы, такие как HMAC (Hash-based Message Authentication Code), JWT (JSON Web Tokens), Basic Authentication, OAuth и другие.