В эпоху современных технологий, когда цифровые данные передаются через сети в мгновение ока, вопрос безопасности становится существенным для каждого пользователя, организации или предприятия. Несмотря на постоянные улучшения и разработки в области информационной безопасности, многие по-прежнему стремятся найти наиболее эффективное и надежное решение для защиты своих данных.

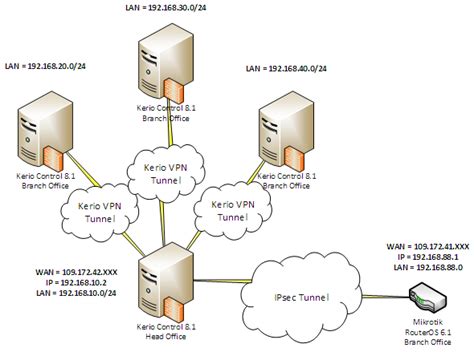

Одним из таких решений является использование технологии IPsec в сетевых устройствах MikroTik. IPsec - это протокол, который обеспечивает конфиденциальность, целостность и аутентификацию данных, пересылаемых через несколько узлов сети. Эта технология создает виртуальный туннель между отправителем и получателем, гарантируя надежную защиту передаваемой информации от несанкционированного доступа и вмешательства.

В данной статье мы рассмотрим детально работу IPsec туннеля в устройствах MikroTik, позволив вам полностью понять механизмы и преимущества этой технологии. Мы также предоставим подробные инструкции по настройке и управлению IPsec туннелями на устройствах MikroTik, чтобы вы смогли безопасно передавать свои данные через интернет с уверенностью в их защищенности.

Разъяснение сущности ipsec и его важности в сетевых соединениях

В современном информационном обществе обмен информацией стал неотъемлемой частью процесса бизнеса и коммуникаций. Однако, вместе с этим, возникает необходимость обеспечить безопасность передаваемых данных от несанкционированного доступа и вмешательства. Вот здесь и приходит на помощь технология ipsec.

ipsec – это протокол безопасности, который обеспечивает шифрование и интегритет данных, а также аутентификацию и защиту от повторной передачи пакетов в сетевых соединениях. Он обеспечивает уровень конфиденциальности, недоступный для других протоколов.

ipsec используется для создания виртуальных приватных сетей (VPN), позволяющих организациям объединять удаленные локальные сети в общую виртуальную сеть через открытую сеть, какой бы топологией они не располагались. Таким образом, организации могут общаться и обмениваться данными, поддерживая высокий уровень безопасности и конфиденциальности.

С использованием ipsec технологии обеспечивается шифрование данных, что делает их непригодными для чтения или изменения злоумышленниками, а также возможность проверки подлинности источника данных и целостности передаваемой информации. Таким образом, ipsec является неотъемлемой частью защищенных сетевых соединений, обеспечивая надежность и безопасность данных в современном информационном пространстве.

Обзор основных операций и возможностей использования IPsec в продуктах MikroTik

В данном разделе мы рассмотрим основные характеристики и функциональные возможности IPsec в продуктах MikroTik, которые позволяют обеспечить безопасность и защиту данных в сети. Будут представлены основные принципы работы протокола, его возможности в обеспечении конфиденциальности, аутентификации и целостности информации.

Основные этапы настройки безопасного туннеля в MikroTik и их детальное разъяснение

При создании безопасного туннеля в MikroTik необходимо пройти несколько ключевых этапов, каждый из которых играет важную роль в обеспечении надежности и безопасности соединения. Ниже представлены основные этапы настройки и подробное объяснение каждого шага:

Настройка идентификаторов и параметров безопасности:

- Установите уникальный идентификатор для каждого конца туннеля - это позволит обеспечить идентификацию и аутентификацию при установлении соединения.

- Выберите и настройте протоколы шифрования и алгоритмы хэширования, которые обеспечат конфиденциальность и целостность передаваемых данных.

- Определите метод аутентификации, который будет использоваться для проверки легитимности обоих концов туннеля.

- Настройте безопасные параметры сессии, такие как время жизни соединения и время ожидания пересылки.

Конфигурация ключей и сертификатов:

- Создайте и настройте ключевые материалы для каждого конца туннеля - это обеспечит безопасный обмен данными.

- Настройте сертификаты и проверьте их действительность, чтобы убедиться в легитимности и подлинности соединения.

Настройка политик доступа и маршрутизации:

- Определите политики доступа, которые будут регулировать, какие данные могут проходить через туннель.

- Настройте правила маршрутизации, которые определят, какие адреса и порты должны проходить через туннель.

Проверка настроек и установление соединения:

- Проверьте правильность всех настроенных параметров перед установкой соединения.

- Установите туннель и убедитесь, что связь между конечными точками налажена.

- Проведите тестирование и мониторинг соединения для обеспечения его стабильности и производительности.

Следуя этим основным этапам и подробному объяснению каждого шага, вы сможете успешно настроить безопасный ipsec туннель в MikroTik, обеспечивая надежное соединение и защиту передаваемых данных.

Ключевые аспекты технического функционирования защищенного канала связи в MikroTik

В данном разделе рассмотрим основные технические аспекты, которые лежат в основе работы защищенного канала связи в системе MikroTik. Мы изучим особенности протокола шифрования, маршрутизацию данных и обеспечение безопасности. Также будет рассмотрена возможность установки качественного подключения, который гарантирует сохранность передаваемой информации.

Самое важное условие функционирования защищенного ipsec-канала - это выбор оптимального алгоритма шифрования и аутентификации данных. От этих параметров зависит не только надежность и безопасность туннеля, но и производительность всей системы. Мы рассмотрим различные алгоритмы и выберем наиболее подходящие для конкретной сети.

Другой важный аспект работы защищенного ipsec-туннеля - это маршрутизация данных между удаленными сетями. Микротик предоставляет возможность настроить различные маршруты и маршрутизационные таблицы, что позволяет управлять передачей данных и избегать узких мест в сети. Подробно рассмотрим настройку маршрутизации в MikroTik и рассмотрим все её особенности.

Наконец, обратим внимание на вопросы безопасности в рамках ipsec-туннеля. Как обеспечить доступ к информации только для авторизованных пользователей? Как противостоять атакам и вторжениям? Мы рассмотрим механизмы проверки подлинности, настройку доступа и другие меры безопасности, которые основаны на передовых технологиях и методах защиты информации.

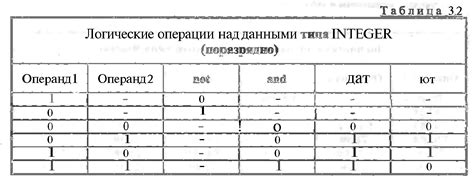

Регламентирование алгоритмов шифрования и аутентификации в ipsec туннеле

В данном разделе будет рассмотрено регламентирование использования алгоритмов шифрования и аутентификации в ipsec туннеле. От выбора правильных алгоритмов зависит безопасность передаваемых данных, их конфиденциальность и целостность.

Алгоритмы шифрования

Алгоритмы шифрования играют важную роль в обеспечении безопасности ipsec туннеля. Они позволяют зашифровать данные, которые передаются между двумя узлами. В ipsec используются различные алгоритмы шифрования, такие как AES, 3DES и Blowfish. Каждый алгоритм имеет свои особенности, преимущества и недостатки.

Алгоритмы аутентификации

Алгоритмы аутентификации обеспечивают проверку подлинности участников ipsec туннеля и целостность передаваемых данных. Они позволяют убедиться в том, что данные не были изменены или подменены. В ipsec используются различные алгоритмы аутентификации, такие как HMAC, MD5 и SHA-1. Каждый алгоритм имеет свои особенности и степень безопасности.

Регламентирование выбора алгоритмов

Для обеспечения безопасности ipsec туннеля необходимо правильно выбирать алгоритмы шифрования и аутентификации. При выборе алгоритмов необходимо учесть уровень безопасности, производительность, а также совместимость с другими узлами. Правильное регламентирование выбора алгоритмов позволяет достичь оптимального баланса между безопасностью и производительностью ipsec туннеля.

Вопрос-ответ

Что такое ipsec туннель и зачем он нужен в MikroTik?

Ipsec туннель в MikroTik - это зашифрованное соединение между двумя сетевыми устройствами, которое обеспечивает безопасный обмен данными по интернету. Туннель используется для защиты информации от несанкционированного доступа и перехвата. В MikroTik ipsec туннель широко применяется в сетевых интерфейсах для создания виртуальных частных сетей (VPN) и обеспечения безопасности передачи данных.

Как настроить ipsec туннель в MikroTik?

Настройка ipsec туннеля в MikroTik может быть достаточно сложной задачей, но в целом включает несколько основных шагов. Во-первых, нужно создать прописи для шифрования и аутентификации, определить политики безопасности и сгенерировать ключи. Затем следует настроить транспортные и туннельные режимы работы ipsec, определить IP-адреса удаленных узлов и создать интерфейсы туннеля. Далее, нужно настроить правила фильтрации и правила маршрутизации для корректной работы туннеля. В конце, выполняется проверка соединения и возможные доработки настроек. Все эти шаги требуют обширных знаний в области сетевых протоколов и настроек MikroTik.