В настоящее время безопасность в сети Интернет стала приоритетной задачей для всех веб-мастеров и владельцев сайтов. Угрозы, связанные с хакерскими атаками и вредоносными программами, стали неотъемлемой частью современного интернет-пространства. Одной из ключевых задач в обеспечении безопасности вашего сайта является защита его от использования опасной функции exec() в языке программирования PHP.

Программная функция exec() предоставляет возможность выполнения внешних программ, что в свою очередь может привести к потенциальным проблемам безопасности. Злоумышленники используют эту функцию для запуска вредоносных скриптов, которые могут представлять угрозу для вашего веб-проекта. Для предотвращения таких ситуаций и обеспечения безопасности вашего сайта необходимо умело управлять функцией exec() и в нужных случаях ограничивать ее использование.

В данной статье представлены полезные рекомендации и советы о том, как противостоять потенциальным угрозам, связанным с функцией exec() в PHP. Вы узнаете, как выключить или ограничить доступ к этой функции, а также как использовать альтернативные решения, не ущемляющие безопасность вашего веб-проекта.

Применение безопасных методов для недопустимости выполнения php скриптов на сайте: перспективные подходы

В данном разделе рассмотрим ряд деятельных методов, которые помогут обеспечить безопасность веб-приложений, исключая возможность запуска php скриптов через функцию exec(). Высококвалифицированный подход к безопасности сайта требует развития стратегий и применения описываемых решений в соответствии с требованиями проекта.

1. Ограничьте доступ к функции exec() в php.ini

Установите конфигурационный файл php.ini таким образом, чтобы функция exec() не была доступна в вашем веб-приложении. Это может предотвратить злоумышленнику возможность выполнить удаленные команды, которые могут негативно повлиять на безопасность и стабильность сайта.

2. Проверяйте входные данные перед передачей их функции exec()

Правильная валидация и санитизация пользовательских данных перед передачей их функции exec() является обязательной задачей для обеспечения безопасности приложения. Надежно проверьте и фильтруйте входные данные, чтобы исключить возможность внедрения вредоносного кода и выполнения произвольных операций.

3. Используйте замену безопасных альтернатив для выполнения задач

При отключении функции exec() можно использовать безопасные альтернативы для выполнения различных задач, такие как использование специализированных библиотек для работы с файлами или командами ОС, безопасных API и других инструментов, предназначенных для безопасного выполнения кода.

4. Регулярно обновляйте и поддерживайте CMS и фреймворки

Обновление и поддержка веб-приложений, использующих CMS и фреймворки, являются важными шагами для обеспечения безопасности сайта. Установка последних версий, применение патчей безопасности и регулярное обновление помогут защитить ваш сайт от уязвимостей, в том числе и тех, которые могут быть связаны с функцией exec().

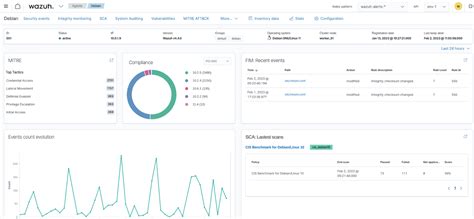

5. Включите мониторинг и ревизию системных журналов

Важно включить мониторинг и анализ системных журналов, чтобы своевременно определить любые аномальные или подозрительные действия в системе, включая попытки использования функции exec(). Активный мониторинг позволит реагировать на угрозы быстро и принимать необходимые меры для защиты.

Соблюдение безопасности сайта и исключение возможности выполнения php скриптов через функцию exec() являются неотъемлемой частью разработки и обслуживания веб-приложений. Надежная настройка, регулярное обновление и активный мониторинг помогут обеспечить безопасность вашего сайта в течение долгого времени.

Уязвимость функции выполнения команд в PHP и ее негативное влияние на безопасность веб-сайта

Нередко веб-разработчики используют функцию выполнения команд exec в PHP для выполнения системных команд на серверной стороне. Однако, использование данной функции без должной осторожности может привести к серьезным уязвимостям безопасности.

Взломщики и злоумышленники могут использовать функцию exec для запуска произвольных команд на сервере, в том числе для удаленного выполнения кода. Это может привести к потере контроля над сервером, краже данных, уничтожению или изменению важных файлов и многим другим негативным последствиям.

Понимание уязвимости функции выполнения команд в PHP позволяет разработчикам принять необходимые меры для защиты своих веб-сайтов. Важно иметь навыки анализа потенциальных угроз и понимать, как определить и исправить уязвимости, связанные с функцией exec. Такие знания помогут предотвратить возможные атаки на сайт и обеспечить его безопасность.

Поэтому при разработке веб-приложений важно всегда помнить о возможных уязвимостях и применять соответствующие меры безопасности. Использование альтернативных методов выполнения команд, таких как фильтрация и валидация пользовательского ввода, может существенно уменьшить риски связанные с функцией exec.

Кроме того, стоит обратить внимание на обновление PHP до последней версии и регулярно проверять наличие обновлений, в том числе и для других компонентов используемых веб-приложением. Это снизит вероятность воздействия уязвимостей, связанных с функцией exec, и повысит общую безопасность сайта.

В конечном итоге, понимание уязвимости функции exec в PHP и ее последствий играет ключевую роль в обеспечении безопасности веб-сайта. Соответствующие меры защиты, такие как фильтрация пользовательского ввода и регулярное обновление программного обеспечения, помогут предотвратить атаки и обеспечить работу сайта в безопасной среде.

Размышления о целесообразности использования команды exec в PHP на вашем веб-сайте

Когда речь заходит об использовании команды exec в PHP, владельцы веб-сайтов сталкиваются с важным вопросом: необходимо ли им вообще использовать данную функцию на своем веб-сайте?

При принятии решения следует учитывать тот факт, что команда exec обеспечивает доступ к системным командам и выполняет их внутри PHP-скрипта. Она может быть полезна для автоматизации определенных задач и интерактивного взаимодействия между веб-сервером и пользователем. Однако, применение этой функции также сопряжено с потенциальными угрозами для безопасности веб-сайта.

Необходимо провести тщательный анализ функциональности вашего веб-сайта и рассмотреть, действительно ли имеется неотложная потребность в использовании команды exec. Во многих случаях существуют альтернативные методы реализации тех же задач, которые не требуют использования команд shell или вызова системных программ.

При написании кода, который использует команду exec, нужно быть особенно осторожным и следовать рекомендациям по безопасному применению. Злоумышленники могут использовать эту функцию для выполнения вредоносных действий на вашем сервере, поэтому обеспечение безопасности должно быть приоритетным.

Также следует учитывать, что использование команды exec может существенно замедлить работу вашего веб-сайта, особенно при выполнении тяжелых системных операций. Это может негативно сказаться на производительности и пользовательском опыте, особенно если ваш сайт посещает большое количество пользователей одновременно.

Различные способы выполнения скриптов на PHP без применения функции exec

В данном разделе мы рассмотрим альтернативные методы выполнения команд на языке программирования PHP, которые не требуют использования функции exec. При этом будут представлены безопасные и эффективные подходы, которые помогут предотвратить возможные уязвимости и атаки на ваш сайт.

Другой альтернативный способ выполнения команд на PHP без использования exec - использование встроенной функции shell_exec. Эта функция также выполняет команды в командной оболочке, но в отличие от exec, возвращает результат выполнения в виде строки. Это удобно, если вам необходимо получить результат выполнения команды для дальнейшей обработки.

Также можно воспользоваться возможностями расширений языка PHP, например, функциями из модулей posix или pcre. Они предоставляют более универсальные и безопасные способы выполнения команд, используя потоки и регулярные выражения.

Кроме того, существуют специализированные библиотеки и фреймворки, разработанные для выполнения команд или управления системными процессами на PHP. Например, Symfony Process Component или Laravel Artisan Console обеспечивают удобный и безопасный интерфейс для работы с командной строкой.

Актуализация языка программирования и внедрение обновлений безопасности

Для обеспечения оптимальной защиты вашего веб-сайта важно регулярно обновлять используемую версию языка программирования и устанавливать патчи безопасности. Это позволяет минимизировать уязвимости и обеспечить стабильную работу вашего сайта в условиях постоянно развивающихся угроз.

Ключевым аспектом обновления PHP является внедрение последних версий языка. Это позволяет использовать новейшие функции и исправления ошибок, а также гарантирует наивысший уровень безопасности. Осуществление подобного обновления следует проводить регулярно, следуя указаниям разработчиков и проверяя совместимость с имеющимися на вашем сайте скриптами и плагинами.

В дополнение к актуализации языка программирования, важно также устанавливать свежие патчи безопасности. Эти патчи позволяют устранять уязвимости, которые могут быть использованы злоумышленниками для атак на ваш сайт. Проверяйте регулярно наличие и доступность новых патчей от разработчиков PHP и применяйте их как можно быстрее, чтобы гарантировать защиту от известных угроз.

Помимо этого, рекомендуется следовать общепризнанным методологиям безопасности при разработке и поддержке вашего веб-приложения. Используйте только доверенные и проверенные библиотеки, признанные стандарты и методы кодирования, а также применяйте политику обновления и патчей безопасности.

- Регулярно просматривайте ресурсы, посвященные безопасности PHP, чтобы быть в курсе новейших угроз и решений.

- Помните, что рассмотрение безопасности должно включать все элементы вашего веб-сайта, включая хостинговую инфраструктуру, базы данных и доступ к административным интерфейсам.

- Обратитесь к экспертам в сфере веб-безопасности, чтобы обеспечить проверку и анализ вашего сайта на наличие уязвимостей.

Способность поддерживать актуальную и безопасную версию PHP - это фундаментальный аспект предотвращения атак и обеспечения долгосрочной стабильности вашего веб-сайта.

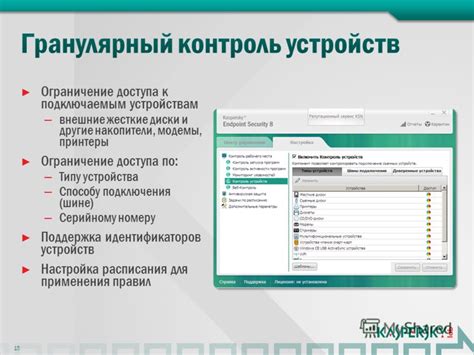

Ограничение доступа к функции выполняющей внешние команды в PHP

В целях обеспечения безопасности сайта необходимо разработать меры для контроля доступа к функции PHP, выполняющей внешние команды. Рассмотрим варианты настройки конфигурации, позволяющие ограничить использование данной функции.

1. Использование директивы disable_functions

Одним из способов ограничения доступа к функции exec является указание ее имени в директиве disable_functions в конфигурационном файле php.ini. Например:

disable_functions = exec

Таким образом, при попытке вызвать функцию exec из PHP-скрипта, будет выбрасываться ошибка и выполнение команды будет запрещено.

2. Установка значения директивы safe_mode_exec_dir

Директива safe_mode_exec_dir позволяет указать путь к каталогу, из которого можно выполнять команды с помощью функции exec. Значение этой директивы должно быть директорией, доступной только для чтения и выполнения. Например:

safe_mode_exec_dir = /var/www/exec_dir

В данном случае, функция exec будет разрешена только для выполнения команд из указанного каталога.

3. Использование директив open_basedir

Директива open_basedir может использоваться для определения корневых директорий, в которых можно выполнять команды с помощью функции exec. Например:

open_basedir = /var/www:/tmp

Таким образом, функция exec будет разрешена только для выполнения команд в указанных директориях.

Необходимо отметить, что настройка конфигурации PHP для ограничения доступа к функции exec требует аккуратного подхода, так как некорректные настройки могут привести к невозможности выполнения необходимых команд и негативно сказаться на работе сайта.

Использование модулей безопасности, например, mod_security

Mod_security - это модуль безопасности для веб-серверов, который обеспечивает защиту от широкого спектра атак, включая инъекции кода, скриптовые атаки, попытки обхода аутентификации и другие уязвимости.

Одна из главных функций mod_security - это возможность применять наборы правил, которые определяют допустимые и недопустимые запросы к серверу. Такие правила могут блокировать попытки выполнения вредоносного кода, запрещать доступ к определенным файлам или страницам, а также предотвращать множество других подобных угроз.

Кроме того, mod_security также обладает способностью анализировать запросы и ответы между клиентом и сервером, что позволяет выявлять и предотвращать типичные атаки, такие как SQL-инъекции, кросс-сайтовый скриптинг и уязвимости при работе с кукисами.

Использование модулей безопасности, вроде mod_security, позволяет значительно снизить риск возникновения угроз и атак на веб-сайт. Они обеспечивают дополнительную защиту и помогают предотвратить доступ криминалу к важным данным и ресурсам.

Проверка исполняемых файлов на наличие уязвимостей перед их выполнением

Надежность сайта неразрывно связана с безопасностью его исполняемых файлов. Для обеспечения высокого уровня защиты необходимо проводить проверку наличия уязвимостей в этих файлах перед их выполнением. Такой подход позволит предотвратить возможные атаки и исключить возможность нанесения ущерба вашему веб-приложению.

Прежде всего необходимо осознать, что угрозы безопасности постоянно эволюционируют, и поэтому необходимо использовать современные средства и методы для проверки исполняемых файлов. Важно помнить, что безопасность вашего сайта зависит от регулярного обновления и применения последних обновлений и исправлений, предоставляемых разработчиками. Это поможет минимизировать риск возникновения уязвимостей.

Одним из эффективных способов проверки исполняемых файлов на наличие уязвимостей является использование специализированных инструментов и утилит. Такие инструменты обладают возможностью сканирования файлов на наличие известных уязвимостей и предоставления детальной информации о возможных проблемах. Это позволит оперативно устранить найденные уязвимости и обезопасить ваш сайт от возможных атак.

Кроме того, рекомендуется применять принцип наименьших привилегий, ограничивая права доступа исполняемых файлов. Это подразумевает установку ограничений на доступ и право выполнения конкретных файлов только для необходимых пользователей и групп. Такой подход поможет ограничить потенциальный ущерб и минимизировать риск возникновения уязвимостей, связанных с исполнением файлов на вашем сайте.

Непосредственно перед выполнением исполняемого файла рекомендуется проводить анализ кода и проверку наличия потенциально опасных команд или операций. Это позволит выявить возможные уязвимости и принять меры по их устранению. Помимо этого, также рекомендуется использовать механизмы проверки входных данных и фильтрацию пользовательского ввода. Такие инструменты помогут предотвратить передачу вредоносных данных в исполняемые файлы и обезопасить ваш сайт от возможных атак.

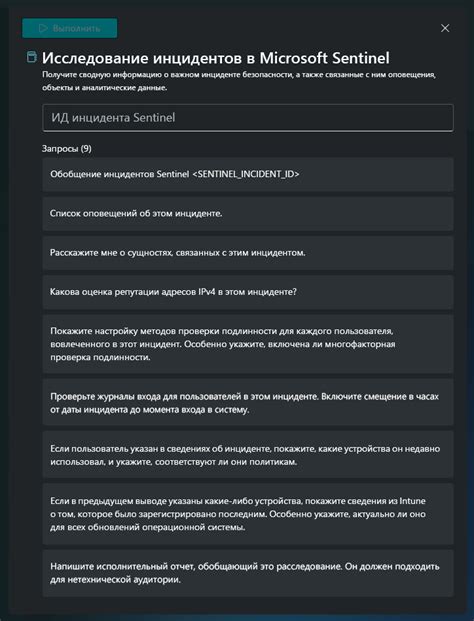

Важность регулярного мониторинга и аудита безопасности сайта

Одной из ключевых задач регулярного мониторинга и аудита безопасности является выявление и анализ уязвимых мест сайта, которые могут потенциально стать мишенью для злоумышленников. Это могут быть слабые пароли, уязвимые скрипты, устаревшие плагины или неактуальное программное обеспечение. Регулярное сканирование и анализ позволяет определить проблемные места и предпринять соответствующие меры для их исправления.

Мониторинг и аудит безопасности также способствуют улучшению доверия пользователей к вашему сайту. Защита персональных данных, финансовых транзакций и конфиденциальной информации является основным требованием для большинства пользователей в интернете. Предоставление надежной защиты и демонстрация готовности к борьбе с потенциальными угрозами позволяет повысить доверие к вашему сайту.

Не следует забывать, что безопасность сайта - это непрерывный процесс. Угрозы постоянно эволюционируют, и поэтому важно регулярно обновлять свои меры безопасности. Отслеживание новых уязвимостей, анализ логов сервера, установка обновлений и обучение сотрудников - все это является неотъемлемыми элементами регулярного мониторинга и аудита безопасности. Это позволит вам сохранять целостность и безопасность вашего сайта в постоянно меняющемся цифровом пространстве.

Вопрос-ответ

Что такое функция PHP exec?

Функция PHP exec - это встроенная функция, которая позволяет выполнять внешние команды или программы на сервере с помощью языка PHP.

Какие проблемы может вызвать использование функции PHP exec без должной осторожности?

Использование функции PHP exec может привести к серьезным проблемам безопасности, так как она позволяет злоумышленникам выполнять произвольные команды на сервере. Это может привести к удаленному выполнению кода, изменению файлов и другим подобным атакам.

Каким образом можно отключить функцию PHP exec?

Отключить функцию PHP exec можно путем редактирования файла конфигурации PHP (php.ini) и установкой параметра disable_functions, включающего в себя "exec". Необходимо также перезапустить веб-сервер после внесения изменений.

Есть ли другие способы обеспечения безопасности сайта от использования функции PHP exec?

Да, помимо отключения функции PHP exec, можно также установить правильные разрешения на файлы и каталоги, использовать фильтрацию входных данных, обновлять PHP до последней версии и применять остальные общепринятые методы безопасности веб-приложений.